20200515

在经过2天的毫无进展后

突然想到既然是jni读取的 为啥不直接hock出来于是就想到了 xpose 这个伟大的工具,关于xpose这里就不多做介绍了。

因为手机没有root 所以这里用了 VirtuaXposed 来整, 因为之前用这个来解过加固的包 挺好用的。

因为之前只是听过xpose这个工具,并没有真的进行过hock。所以找了个比较新的教程,有兴趣的可以看一下这里我这里就不多做解释了

在demo成功的跑通后开始改包名,然后把找到反编出的代码里面的JniUtil,在Hock工程中填入类路径,具体的方法

开始运行。

额。。。 它卡住了。。。。。。。。。。。。。。。。

5分钟 没打开

10分钟 没打开

15分钟 还是没打开

然后 VirtuaXposed 软件自动退出了。。。

总不至于这个App还做了反Hock的处理把, 那就屌炸天了啊。

难道我不能直接Hock jni的方法?

还是要继续折腾啊, 如果这个方法还不行那就只能搞个root的手机 dump出来了。

demo跑通的时候震惊了,真的牛X , 感觉前途一片光明。。。 不过路漫漫其修远兮。

——————华华丽丽的分割线———————————

在把Hock点放到getHost方法 就是获取最终的url请求的地方 app还是打不开,应该是做了什么处理了。毕竟我Hock了别家应用都Hock出来了。不过我自己开发的App也没Hock出来 直接提示无法打开这个就很神奇了不知道为什么没做加固没做混淆。

20200516

各种翻阅找到个很神奇的玩意 justTrustMe

不得不说牛人还是N的啊。 我这个渣渣只能仰望了。。。

关于JustTrustMe的教程可以看这里 PS 吾爱破解是个神奇的网站

在XP框架中加入JustTrustMe 模块,打开App 脸上电脑的热点 打开Charles。 它进来了!不再是unknow了。

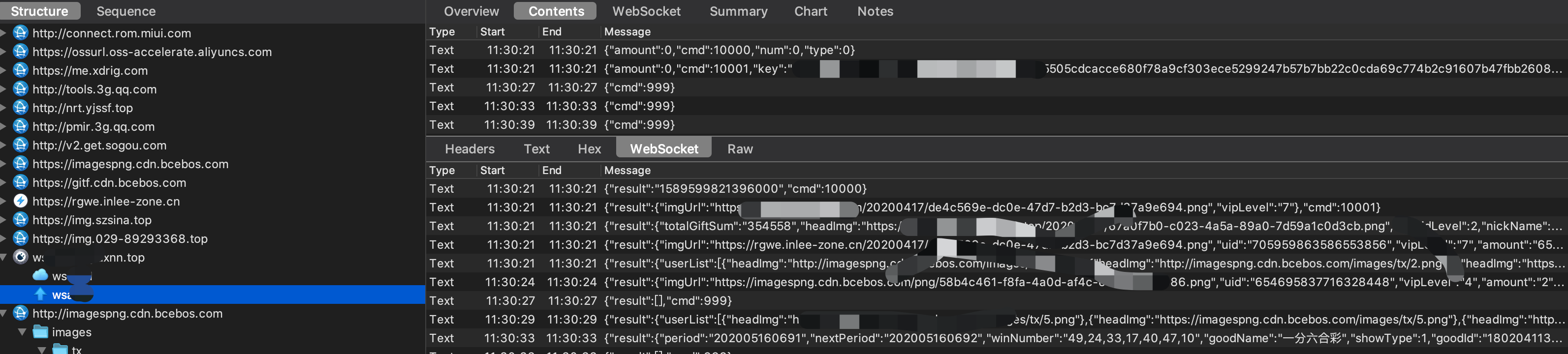

可以看到 里面的一个主要的内容就是用了个socket然后可以看到里面有一些用户数据

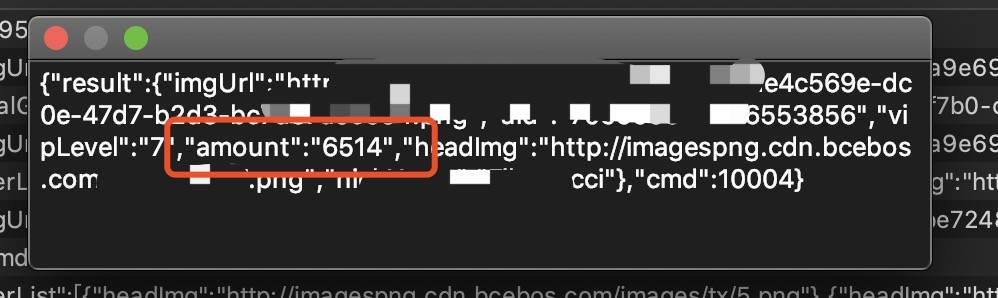

可以看到里面有个Amount 是的你没看错 里面有65.14. 为了测试充值我真充钱了, 我还消费了。。。

下面就是考虑 如果我把这个amount改了是不是就能happy了。 可以当个老板了! 开始研究怎么socket拦截改报文啦!

虽然说我没找到Charles 下面怎么修改socket包

但是

在观察了一段时间的报文后发现too young too simple

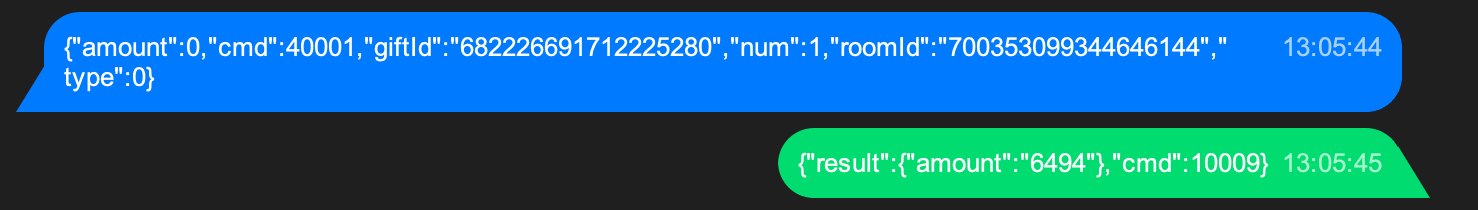

可以看到在送出礼物后,socket发送了一些数据 然后socket下个包返回了用户当前的余额,所以最终的余额计算还是在服务端处理了的。

感觉没啥法子了啊。。。。